中山大學資工系教授 雲協技術專家 李宗南

根據iThome 2022-02-09報導,2021年國內上市櫃公司至少14件資安事件重大訊息,平均每月一起,台達電則於一月公告部分資訊系統遭受駭客網路攻擊。在國外資安問題也不遑多讓; 去年Colonial Pipeline受到DarkSide勒索軟體攻擊、T-Mobile客戶的資訊被盜,今年三星2022/03證實被駭客竊走Galaxy裝置原始碼,Nvidia硬體電路圖、驅動程式以及公司員工帳密資訊等也被駭。烏俄戰爭除實體短兵激烈戰鬥外,虛擬世界的網路攻擊行動也如火如荼的展開。Gartner[1]預測,企業在2023年因為虛實整合系統遭受攻擊,所造成的致命的傷亡,對財務影響將超過500億美元。即使不考慮人命的實際價值,企業在賠償、訴訟、保險、監管罰款和聲譽損失方面也會受到巨大的損失。

網宇安全已經變成全世界不論是國家或公司要積極面對的問題。蔡總統於 2021 年度台灣資安大會中所提到:資安是台灣最重要的六大產業之一,資安即國安,隨著境外挑戰升高,台灣要主動防禦,除廠商自主研發、深厚產業鏈結與提升資安技術。

經濟部工業局[2]為持續確保台灣具優勢之智慧製造產業之資安防護能量提升與強化供應鏈資安管理能力,將透過政策工具帶動產業投入創新資安強化之供應鏈資安管理技術整合研發,樹立指標性供應鏈資安管理示範應用案例,並建立成果觀摩場域,提升台灣產業資安意識與實質管理運營能力。特規劃「智慧製造資安強化」開發主題,推動產業建構智慧製造供應鏈資安管理示範場域,促進上游供應鏈自主強化資安管理與防護,帶動產業建立供應鏈資安評級管理改善團隊,完備產業資安成熟度評估與通報聯防體系。相關成果可參考工研院發表的「供應鏈資訊安全強化教戰手則」[3]。就筆者接觸與了解一些製造業的現況,雖然所有廠商雖一致認為資安非常重要,但在公司成本的考量,各個廠商只能依據自身的規模、預算與資訊技術能量,依優先順序來建置起最適合的資安防護網路。

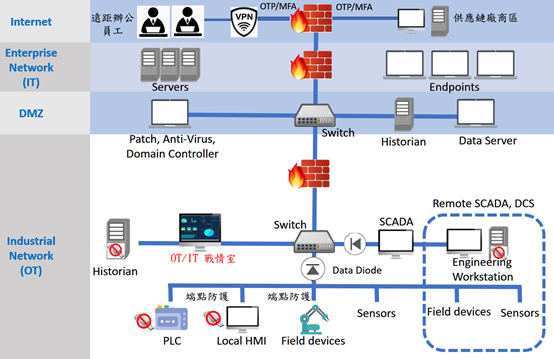

資安防護涵蓋相當層面,包括端點安全、資安稽核/認證、弱點掃描 、電子郵件安全閘道、滲透測試、安全程式開發、App安全檢測、威脅情資、威脅誘捕、員工資安意識/教育訓練、強化內部權限與存取控管、源碼檢測、紅隊測試、USB管控、資料外洩防護、Web安全、多因子認證、定期/及時異地備援、資安團隊、法規遵循、國際資安認證等,因若要全部涵蓋勢必非一般中小企業或製造業所能負擔。圖一修改中華資安的製造資安架構圖[4],原架構圖是用來說明幾個可能資安的明顯漏洞,在修改後筆者用來分類資安防護架構為基礎、豪華、頂級、尊榮四個等級,製造業者可依自行的預算與需求做不同等級的建置。

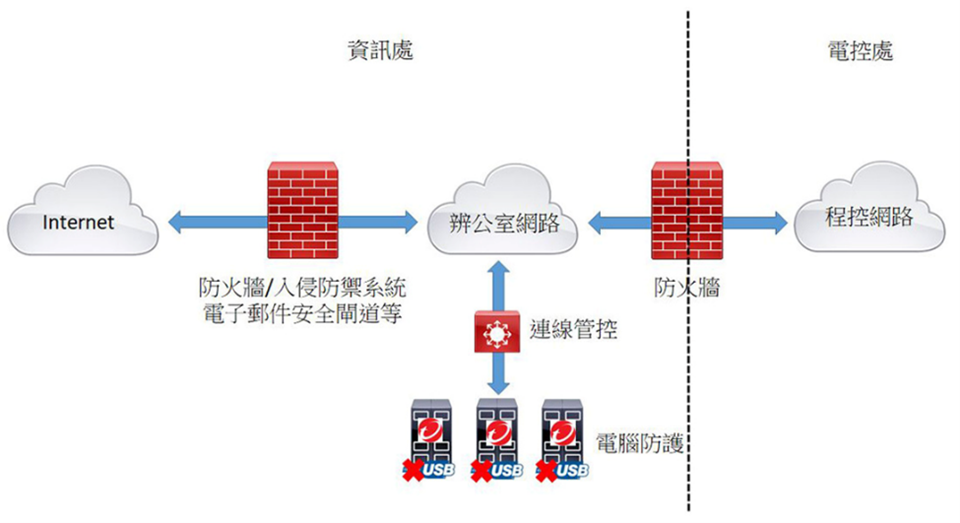

針對基礎資安防護架構,我們可以在外網與內網架防火牆,建立對外網路(DMZ) ,在IT 與OT 架防火牆,裝防毒軟體,限制USB使用、加入侵防禦系統、電子郵件安全閘道、定期間做弱點掃描、成立資安團隊、加強員工資安意識/教育訓練、強化內部權限與存取控管、定期做資料備援。上述的資安架構應能提供一定的安全防護,但仍需應注意防火牆隔離的有效性,遠端桌面協定(RDP)的限制使用,停用伺服器訊息區v1(SMBv1)。圖二為中龍鋼鐵在ERP與製程電腦間的串接及資安防範圖[5],可當成基礎資安防護架構的範例。中龍鋼鐵在資訊安全採取PDCA循環管理模式,不管在資安政策制定、宣導、訓練、導入、資安風險檢測、改善皆能依序執行。在中小企業在資訊人力短缺, 外聘資安人才不易下,資安團隊成立可由高階主管領隊, 對內部現有資訊人員做資安技術外訓,並以取得國家資通安全會報清單所列的資通安全專業證照為目標。

在工業4.0中會須要整合生產營運的資料與來自供應鏈或客戶服務的資料,因此在豪華等級的資安防護,在廠商或客戶連線,須要求使用者做OTP 或多因子認證(MFA)及綁定設備,對於廠商提供的軟體或原始碼則須做源碼安全檢測。在員工需要從廠外面連線工作,除做OTP或MFA,也必須強化內部權限與資料存取控管。在此等級製造設備可設定單向傳輸、做及時異地備援、遵循法規。

在頂級的資安防護中,可建置戰情中心整合工廠生產設備與辦公室設備的資訊。一般製造業為了解生產線設備狀況,會將設備聯網,並建置生產設備戰情中心;但若能整合資安資訊與生產設備戰情中心,包括收集各製造設備資訊設備的資料,建立異常事件判別設定模組、資安活動紀錄分析模組、異常事件通知模組、事件紀錄模組,並將資安與設備運轉資料做交叉比對,來對判斷是否有資安事件,可提升對整體工廠設備運作與資安狀況的了解,對資安防護與設備運轉維護大有幫助。另外可更進一步設計誘捕系統,了解外部可能的攻擊行為 ,進而可做主動式的防禦。例如,泓格科技在執行經濟部工業局「智慧工廠網路資安強化與防護技術整合開發計畫」,建立Modbus 實體密罐與自動擷取網路惡意封包功能,以建置惡意攻擊資料庫。工控設備可建立應用程式白名單,經過設定將log 同步至監控及數據收集系統(SCADA) 容錯主機上,在SCADA 主機上預先建立異常事件判別設定功能,經過資安活動記錄分析模組後,透過電郵或Line作資安異常事件通知與及時傳送訊息給資安相關負責人員,最後將資安事件與關鍵機台資訊以視覺化呈現在資安與設備戰情平台儀表板。圖三為銘異科技在執行經濟部工業局「OT雲端資安戰情聯防與智慧製造資安示範場域建置」計畫所建的資安與設備戰情平台儀表板,戰情平台資訊包括資訊收集與比對、情資大數據資料庫、外部入侵智慧主動防禦、資安情資分享、資安事件處理與主動通報(Line、Telegram、Email)。

最後台灣製造業是全世界供應鏈的一環,隨著資安意識的提高,國外大廠也會要求國內供應商要能通過 ISO27001、IEC 62443 或 SEMI 半導體資安標準。ISO 27001 資訊安全管理系統(ISMS)是一套完整的國際標準,評估企業或組織對於資訊是否有完整的風險評估與管理規劃;IEC 62443是針對「工業通信網路-網路和系統的IT安全性」的一系列的國際標準;SEMI E187是首個由臺灣產業主導制定的半導體國際標準,主要制定四大層面包括作業系統規範、網路安全相關、端點保護相關,以及資訊安全監控。就目前來看ISO27001是較多公司通過的認證,對製造業者而言則以IEC 62443較為合適。這裡我就把通過認證當成尊榮等級的製造資安防護網路。

在資通訊爆炸的時代,資安絕對是扮演重要角色,資安也是一個相當專業的領域,對於資安防護的建置,應諮詢專業資安公司,依據企業需求分階段做持續性的投資,最後要說的是「投資資安就是保護資產」,您可以不要資產, 但是還是要投資資安。

一一

圖一、製造資安防護網路參考架構圖[4]

圖二、中龍鋼鐵在ERP與製程電腦間的串接及資安防範圖[5]

圖三、銘異科技資安與設備戰情平台儀表板[3]

參考資料